ADFS opsætning til mTIME

Indledning

Dette dokument beskriver, hvordan TIMEmSYSTEM oprettes som Relying Party Trust i Microsoft ADFS for, at jeres brugere kan logge på mTIME ved brug af føderation.

Send federation-metadata til TIMEmSYSTEM

For at I kan blive sat op i MTIME til føderation, skal I sende den offentlige adresse på jeres ADFS’ federation-metadata til jeres kontaktperson hos TIMEmSYSTEM.

Adressen er https://adfs.domain.dk/federationmetadata/2007-06/federationmetadata.xml, hvor adfs.domain.dk udskiftes med adressen til jeres ADFS.

Hvis jeres ADFS ikke er publiceret og offentlig tilgængelig på internettet, så kan I hente ADFS’ federationmetadata som en fil fra adressen (via lokalnetværket) og sende filen til jeres kontaktperson hos TIMEmSYSTEM.

Hent federation-metadata:

- Åben en browser og hent filen federationmetadata.xml fra jeres AD FS løsning. Eks:https://adfs.domain.dk/federationmetadata/2007-06/federationmetadata.xml

Kan filen med metadata ikke hentes, skal I kontrollere, at I har slået end-pointet for jeres metadata til i ADFS. Dette kontrolleres i AD FS Management under \AD FS\Service\Endpoints\ i afsnittet ”Metadata”. Sørg for at end-pointet er ”Enabled”.

Opsætning af mTIME som Relying Party Trust i AD FS

Følgende afsnit beskriver selve opsætningen af mTIME, som Relying Party Trust i AD FS.

Generel opsætning

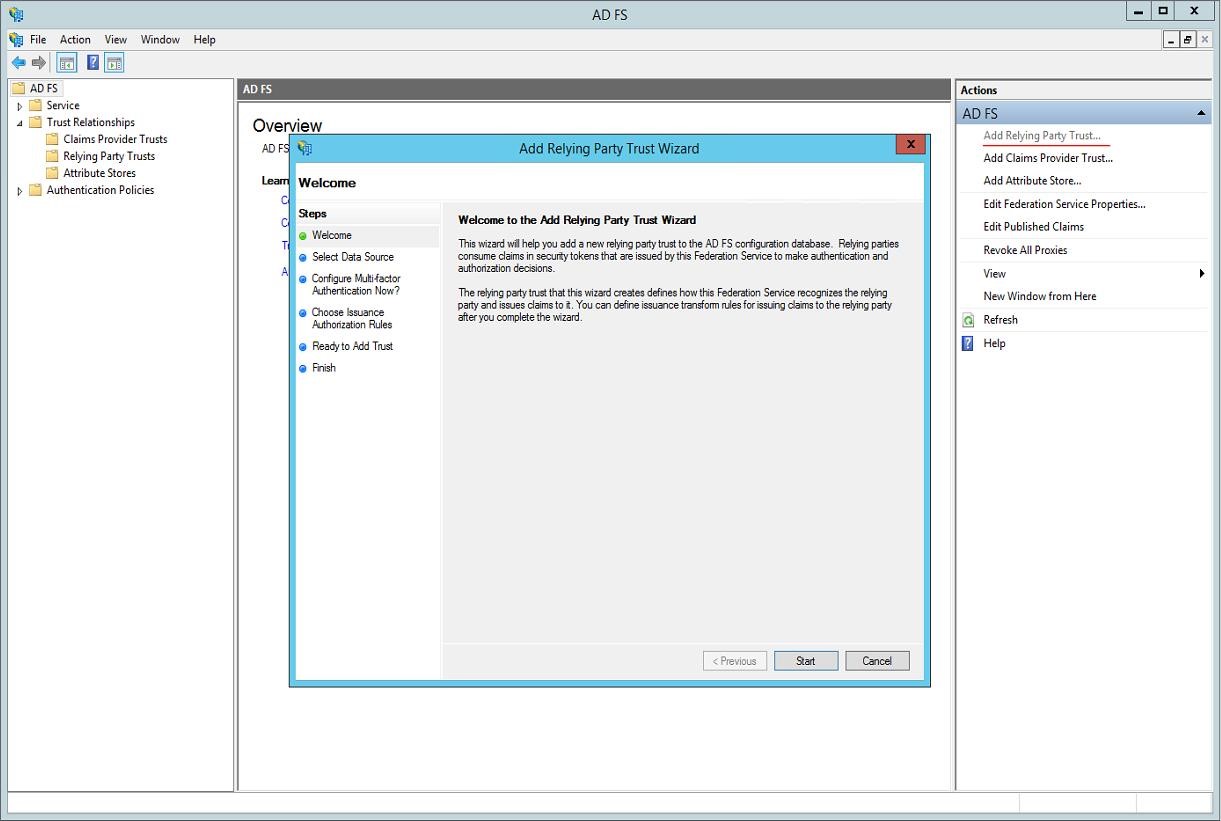

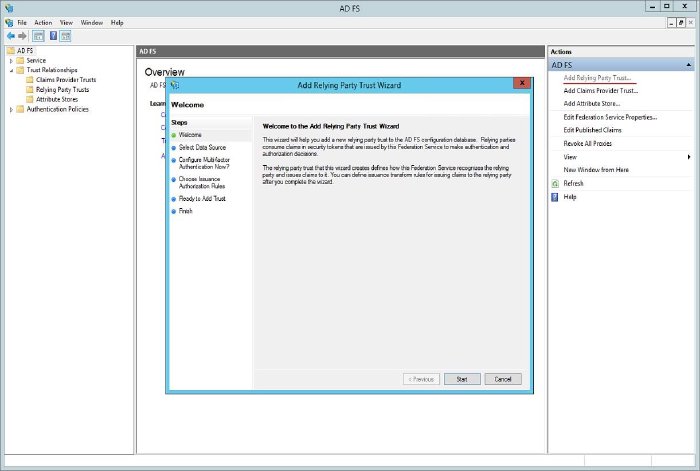

Åbn AD FS Management Add Relying Party Trust.

Tryk på Start i vinduet.

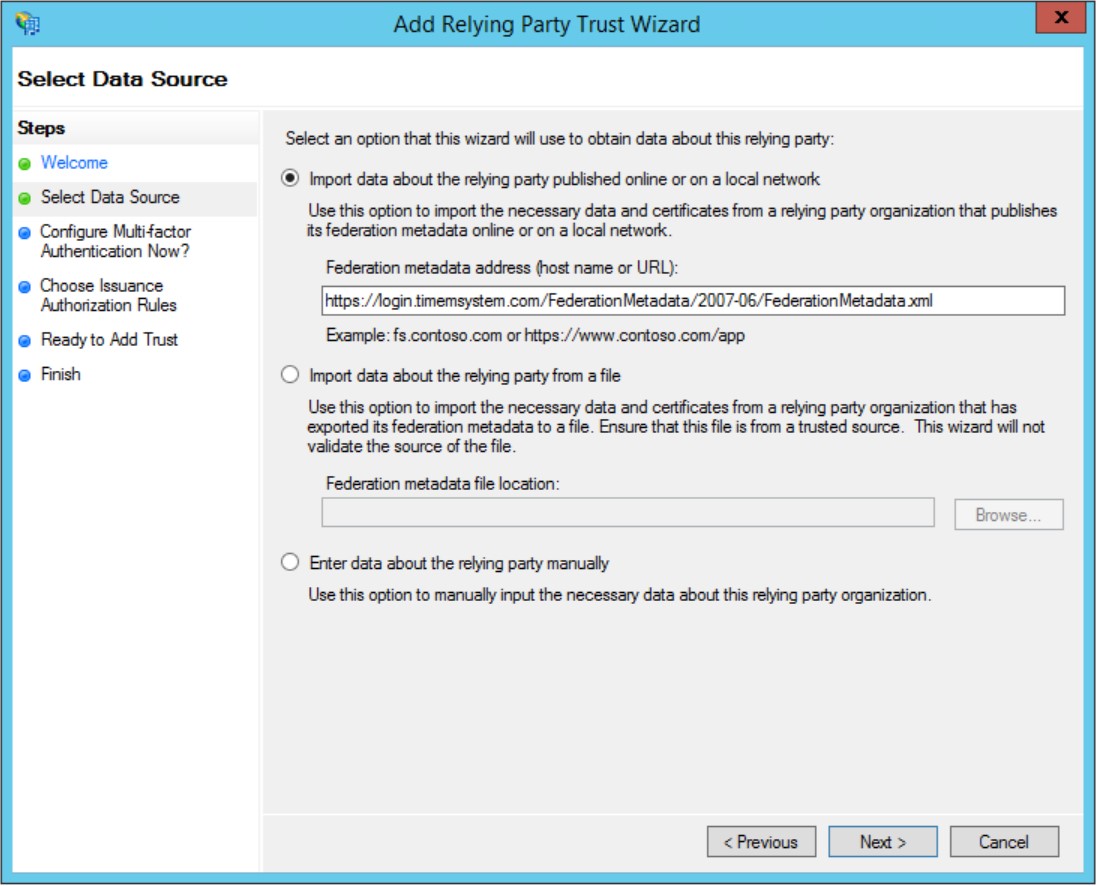

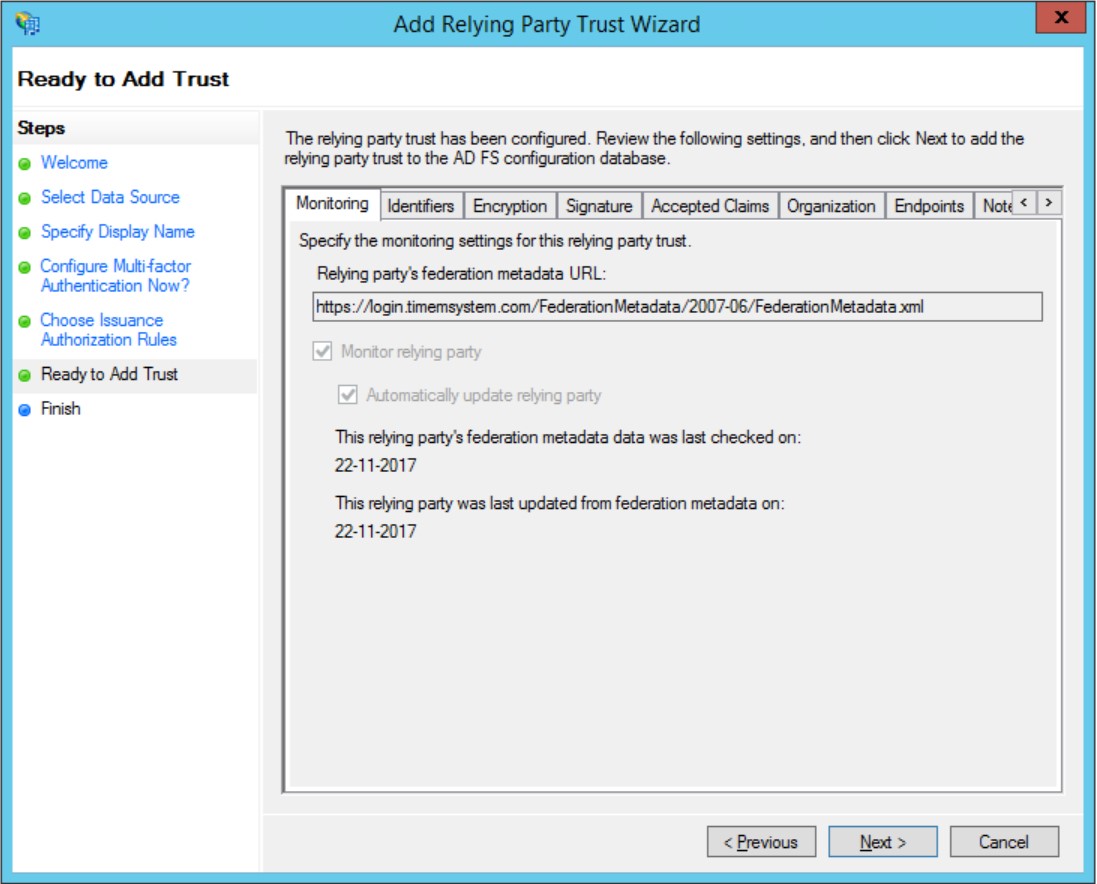

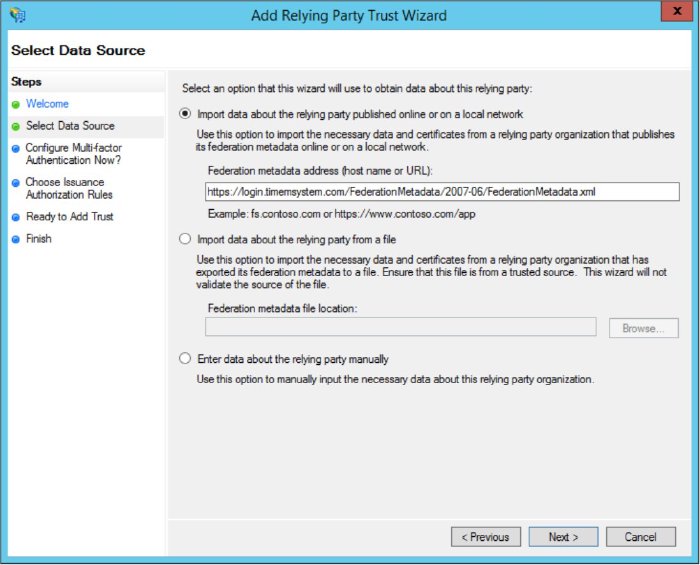

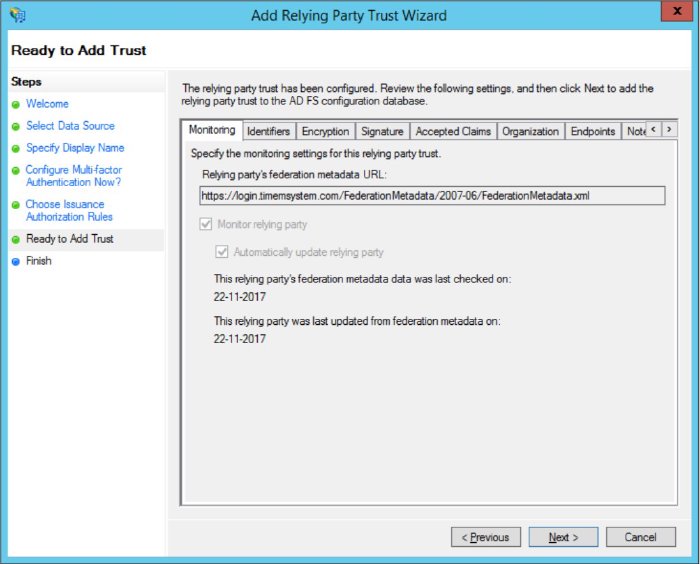

Vælg Import data about the relying party published online or on local network og indsæt følgende adresse: https://login.timemsystem.com/federationmetadata/2007-06/federationmetadata.xml

Tryk på Next.

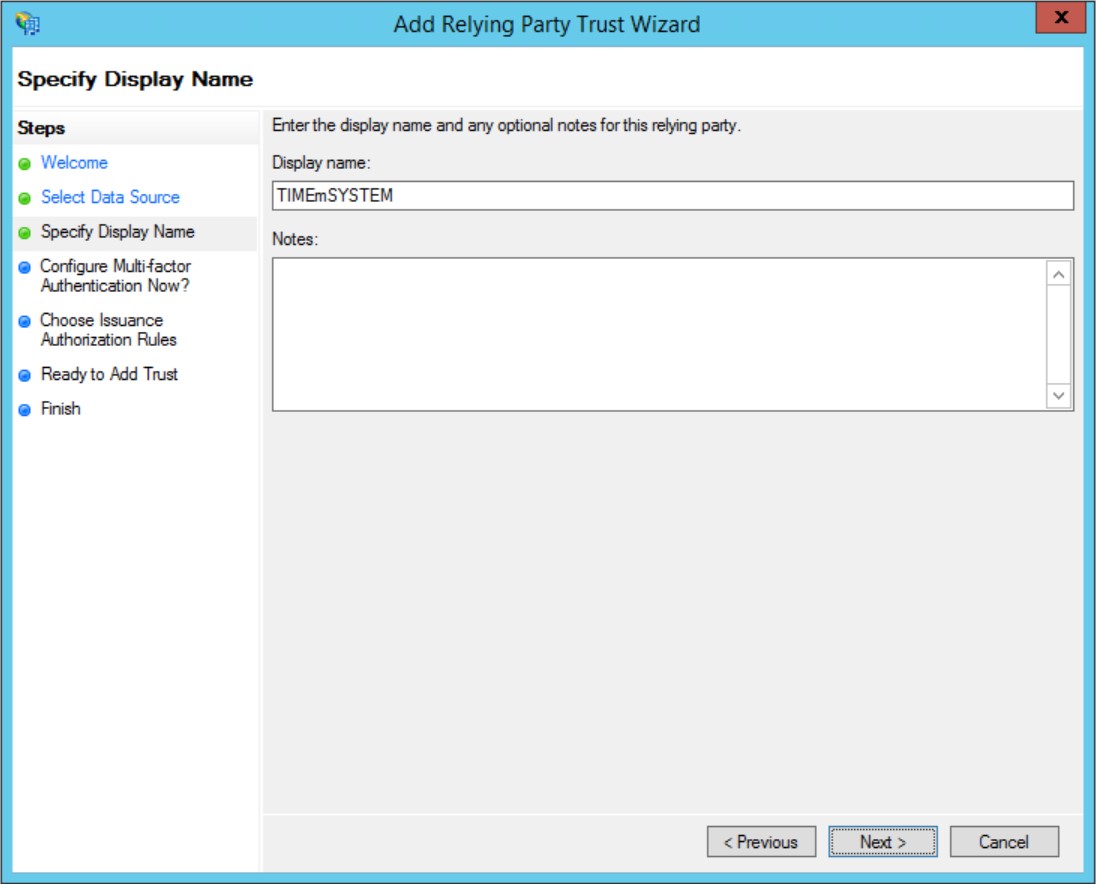

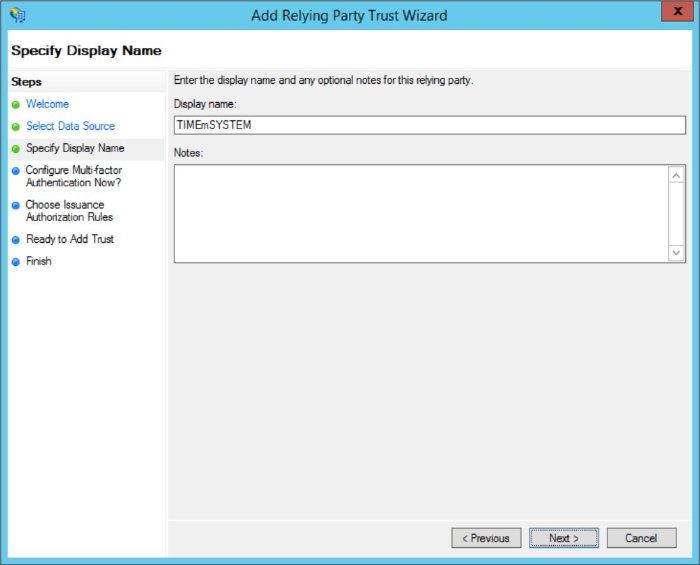

Indtast TIMEmSYSTEM i feltet for Display name.

Tryk på Next.

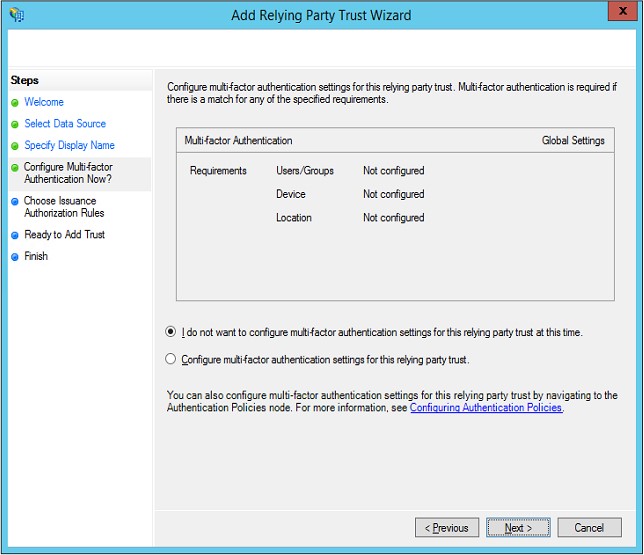

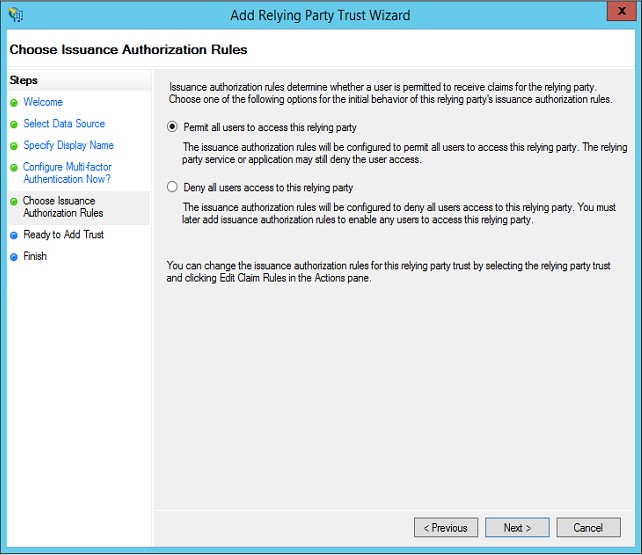

Hvis du senere ønsker at begrænse adgang til forbindelsen for bestemte brugere kan dette opsættes i Claim Rule-vinduet under fanen Issuance Authorization Rules. Dette er dog ikke beskrevet i denne vejledning, da adgang styres i mTIME-løsningen.

Hvis du senere ønsker at begrænse adgang til forbindelsen for bestemte brugere kan dette opsættes i Claim Rule-vinduet under fanen Issuance Authorization Rules. Dette er dog ikke beskrevet i denne vejledning, da adgang styres i mTIME-løsningen.

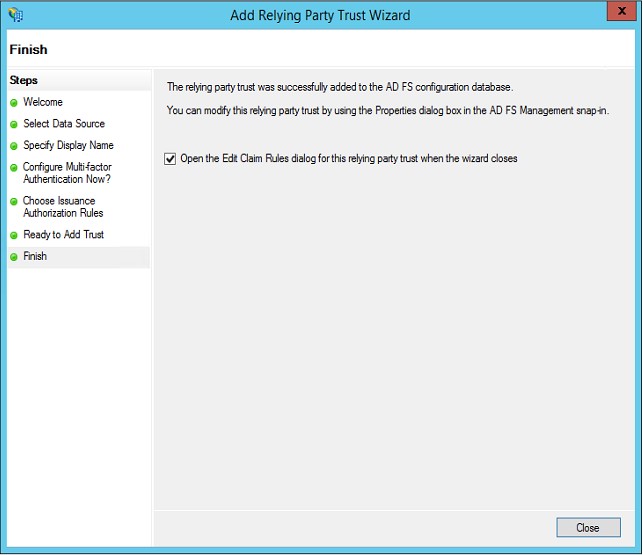

Close.

Opsætning af påkrævede Claim Rules

Følgende afsnit beskriver de Claim Rules der er påkrævede for at forbinde til mTIME.

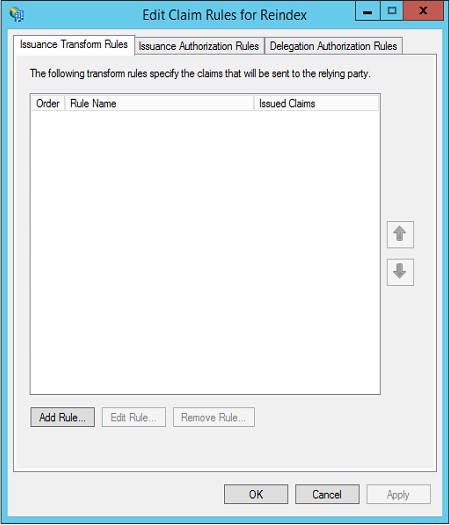

Add Rule…

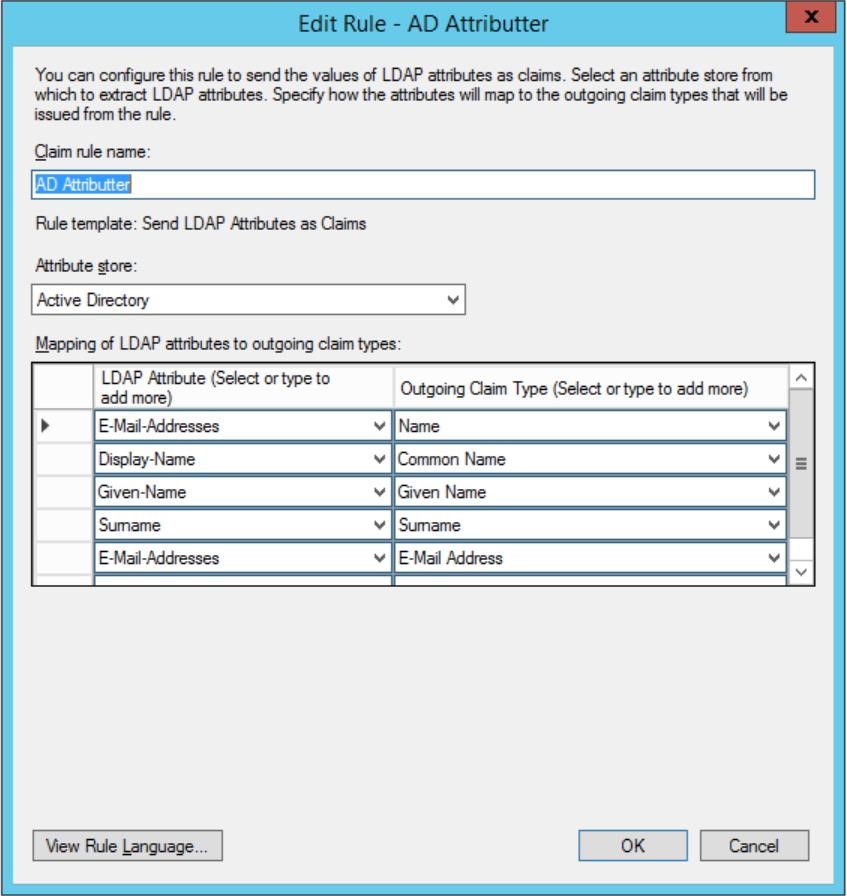

Send AD Attributter

Her beskrives hvordan brugeres AD-attributter kan mappes til de påkrævede claim-typer og sendes til TIMEmSYSTEM.

Der findes flere måder at gøre dette på, men det er op til hver enkel kunde at finde den løsning, der passer bedst ift. kundes setup. Man kan f.eks. også hente claims via ADFS’ indbyggede Active Directory Claims Provider Trusts og blot opsætte ”Pass through”-regler på denne Relying Party Trust.

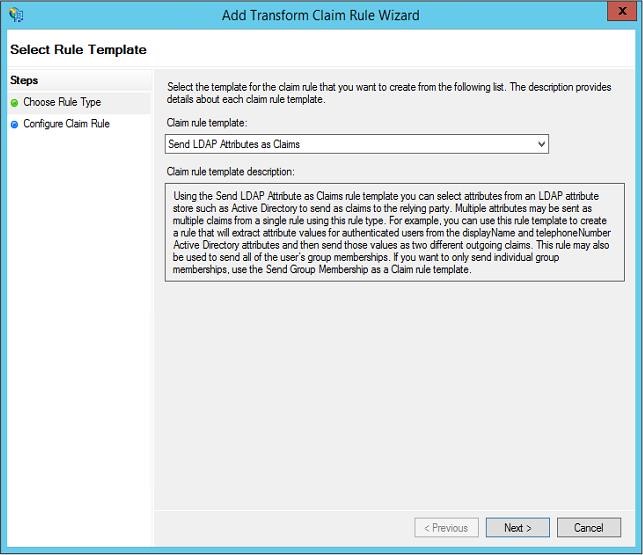

Vælg Send LDAP Attributes as Claims og tryk på Next.

LDAP Attribute Store konfigureres til at levere værdier i nedenstående påkrævede claimtyper.

| LDAP Attribut | Udgående Claim Type | Påkrævet |

| E-Mail-Addresses | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name | X |

| Display-Name | http://schemas.xmlsoap.org/claims/CommonName | |

| Given-Name | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname | |

| Surname | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname | |

| E-Mail-Addresses | http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress |

Tryk på Finish.

Herunder ses reglen skrevet i Claim Rule Language.

Acceptance Transform Rules

AD Attributter

c:[Type == “http://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname”, Issuer == “AD AUTHORITY”]

=> issue(store = “Active Directory”, types =

(“http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name",

“http://schemas.xmlsoap.org/claims/CommonName",

“http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname",

“http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname",

“http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress"), query = “;mail,displayName,givenName,sn,mail;{0}”, param = c.Value);

Test forbindelse til TIMEmSYSTEM

Når forbindelsen til TIMEmSYSTEM er konfigureret i jeres AD FS løsning, skal I melde jeres system klar ved at kontakte TIMEmSYSTEM.

Så snart TIMEmSYSTEM har opsat et trust til jeres AD FS, modtager I besked om at teste forbindelsen. Dette gøres efter guiden nedenfor, hvor I tester om de(n) påkrævede claim(s) modtages korrekt af TIMEmSYSTEM.

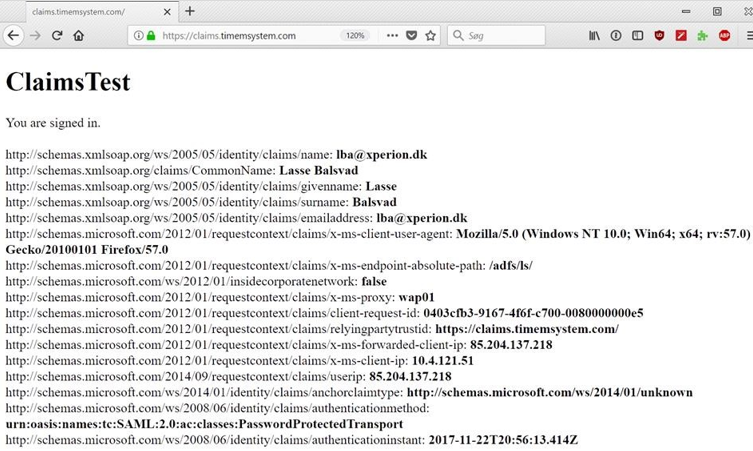

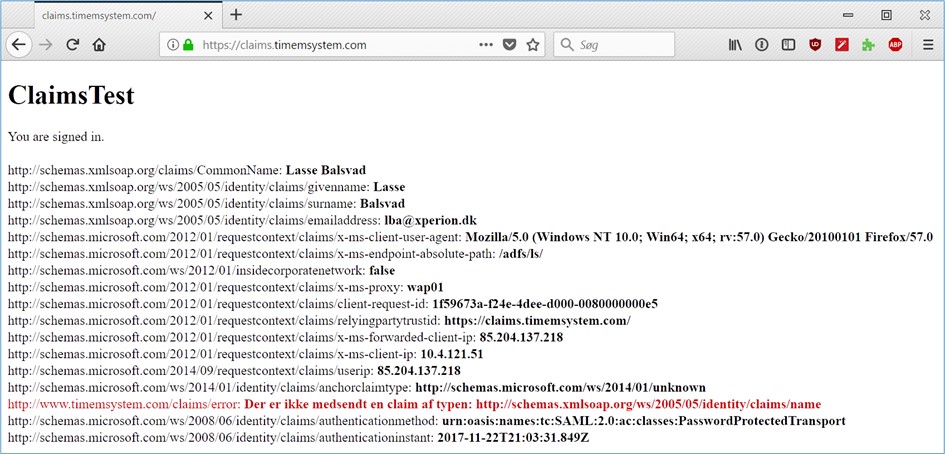

Test at I sender de rigtige claims

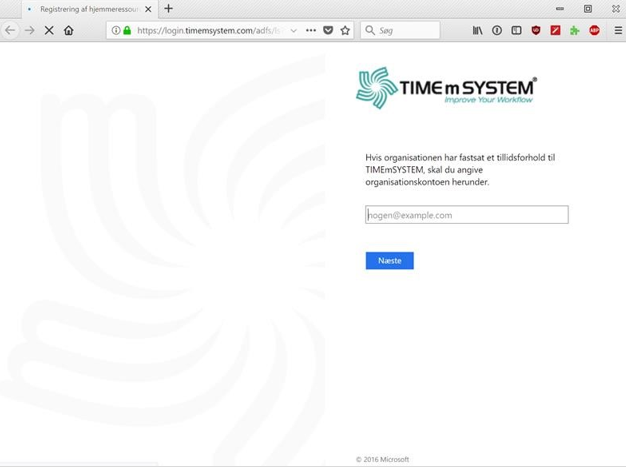

Åben en browser og gå til adressen https://claims.timemsystem.com/

I bliver viderestillet til TIMEmSYSTEM’s ADFS, hvor I indtaster jeres e-mail og trykker Næste.

I viderestilles nu til jeres egen AD FS, hvor I skal logge på – eller bliver logget på automatisk vha. Windows Integrated Authentication.

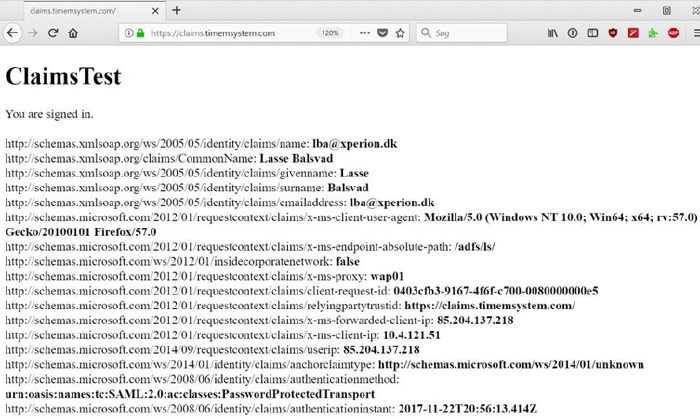

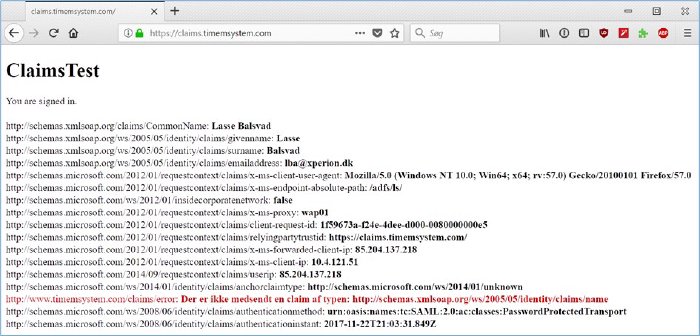

I sendes nu tilbage til websitet, hvor I kan verificere at jeres claims kommer korrekt igennem, som vist i nedenstående eksempel.

Hvis der vises en “error”-claim (vist som rød tekst) på siden, så er der fejl i enten jeres eller TIMEmSYSTEM’s ADFS-opsætning. Gennemgå jeres opsætning eller kontakt TIMEmSYSTEM.

Source: Confluence | Page ID: 403111937